مقدمة في تدوين الملاحظات في الأمن السيبراني والاختراق

في عالم الأمن السيبراني والاختراق الأخلاقي سريع التطور، يُعتبر تدوين الملاحظات مهارة أساسية غالبًا ما يتم تجاهلها. سواء كنت تُجري اختبارات اختراق، أو تحل تحديات Capture the Flag (CTF)، أو توثق استجابتك للحوادث الأمنية، فإن الملاحظات المنظمة والشاملة لا تُقدر بثمن. فهي لا تساعدك فقط على البقاء منظمًا أثناء المهام، ولكنها أيضًا تعمل كمصدر معرفة للمشاريع المستقبلية والامتحانات والتطوير المهني.

لماذا يُعد تدوين الملاحظات أمرًا ضروريًا في الأمن السيبراني؟

1. الاحتفاظ بالمعلومات والتعلم

مجال الأمن السيبراني واسع وسريع التغير، لذا فإن تدوين ملاحظات تفصيلية يساعدك على الاحتفاظ بالمعلومات المهمة وإنشاء مكتبة معرفية شخصية للرجوع إليها لاحقًا.

2. حل المشكلات بكفاءة

أثناء تمارين الاختراق أو في السيناريوهات الواقعية، يمكن أن توفر لك الملاحظات السابقة رؤى حول مشكلات مماثلة، مما يوفر الوقت والجهد.

3. التوثيق المهني

يمكن تحويل الملاحظات الشاملة إلى تقارير رسمية للعملاء أو أصحاب المصلحة، خاصة خلال اختبارات الاختراق أو استجابة الحوادث الأمنية.

4. تحسين التعاون

تساعد الملاحظات المنظمة جيدًا على تسهيل التعاون بين أعضاء الفريق، مما يجعل مشاركة النتائج والرؤى أسهل.

5. الاستعداد للشهادات

تتطلب شهادات الأمن السيبراني مثل OSCP، CEH، CISSP تحضيرًا دقيقًا. يمكن أن تساعدك الملاحظات التفصيلية حول الأدوات والأوامر والمنهجيات في تسريع عملية الدراسة.

ما الذي يجب تدوينه في الأمن السيبراني والاختراق؟

عند تدوين الملاحظات، ركز على توثيق العناصر الأساسية التالية:

1. الاستطلاع والاستكشاف

الأدوات والأوامر المستخدمة (مثل nmap, dirb, nikto).

- تفاصيل المنافذ، الخدمات، والإصدارات المكتشفة.

- الثغرات التي تم تحديدها أثناء العملية.

- لقطات شاشة للنتائج للرجوع إليها لاحقًا.

تقنيات الاستغلال

- الاستغلالات المستخدمة، بما في ذلك الإشارات إلى CVE أو قواعد بيانات الاستغلال.

- الحمولات (Payloads) التي تم إنشاؤها (مثل وحدات Metasploit أو السكريبتات المخصصة).

- أمثلة على إثبات المفهوم (PoC) وكيفية تنفيذها.

تصعيد الامتيازات

- أخطاء التكوين أو الثغرات التي تم استغلالها للتصعيد.

أدوات مثل linPEAS و winPEAS ومخرجاتها.

- الأوامر والتقنيات (مثل استغلال SUID binaries أو ثغرات النواة).

الأوامر والصياغة

الأوامر الشائعة الاستخدام للأدوات مثل Burp Suite, Wireshark, Metasploit.

- صياغة لغات البرمجة النصية (مثل Python, Bash, PowerShell).

- السكريبتات المخصصة وكيفية استخدامها.

الملاحظات والتعلم

- التحديات التي واجهتها وكيف تم حلها.

- التقنيات أو الأدوات الجديدة التي تم اكتشافها أثناء العملية.

- الدروس المستفادة للتطبيق في المستقبل.

أدوات تدوين الملاحظات في الأمن السيبراني

يمكن أن تُحدث الأدوات المناسبة فرقًا كبيرًا في جودة وسهولة الوصول إلى ملاحظاتك. إليك بعض الخيارات الشائعة:

1. محررات النصوص

Notepad++: خفيف الوزن ومتعدد الاستخدامات، رائع لتدوين الملاحظات السريعة

Vim/Emacs: شائع بين مستخدمي Linux للتحرير داخل Terminal.

2. محررات Markdown

Obsidian: مثالي لإنشاء ملاحظات مترابطة ومنظمة.

Typora: محرر Markdown بسيط ونظيف.

Joplin: مفتوح المصدر وغني بالميزات مع خيار المزامنة السحابية.

3. تطبيقات تدوين الملاحظات

OneNote: ممتاز لتنظيم الملاحظات متعددة الوسائط مع تصنيف هرمي.

Evernote: يوفر ميزة الوسوم وسهولة البحث.

Notion: يجمع بين تدوين الملاحظات وإدارة المهام والتعاون.

4. أدوات مخصصة لاختبار الاختراق

CherryTree: تطبيق تدوين ملاحظات هرمي مصمم خصيصًا لاختبار الاختراق.

KeepNote: خفيف الوزن ومثالي لتوثيق CTF أو اختبارات الاختراق.

5. أدوات سحابية

Google Docs: رائع لتدوين الملاحظات بشكل تعاوني والوصول إليها عبر الأجهزة المختلفة.

HackMD: مصمم خصيصًا لتدوين الملاحظات التعاونية بتنسيق Markdown.

6. مستودعات الأكواد

GitHub/GitLab: لتخزين السكريبتات وملفات الملاحظات للرجوع إليها لاحقًا.

Gist: لمشاركة وتنظيم مقتطفات الأكواد

الوصول إلى نظام الملاحظات الكاملة في الأمن السيبراني والدورات التدريبية

لمن لا يملكون الوقت لإنشاء ملاحظاتهم الخاصة، يمكن الوصول إلى ملاحظاتي الجاهزة والمتاحة عبر الإنترنت حسب الطلب، والتي تشمل مختلف المجالات مثل الأمن السيبراني والاختراق، التسويق الرقمي، تحليلات البيانات، وإدارة الأنظمة.

مكونات نظام الملاحظات الكامل

- ✔ ملاحظات ميدانية في الأمن السيبراني واختبار الاختراق

✔ ملاحظات الشهادات مثل COMPTIA Pentest+ & OSCP

- ✔ التسويق الرقمي وتحسين محركات البحث والإعلانات

- ✔ تحليل البيانات باستخدام Python وExcel

- ✔ إدارة أنظمة Windows وLinux

- ✔ ملخصات الكتب في مختلف المجالات

كيف تحصل على ملاحظات الأمن السيبراني؟

المواضيع التي يغطيها برنامج الأمن السيبراني:

- الفريق الأحمر: ملاحظات اختبار اختراق تطبيقات الويب، ملاحظات استغلال الثنائيات في تجاوز سعة المخزن المؤقت، اختبار اختراق الدليل النشط لنظام التشغيل Windows، تصعيد امتيازات Windows وLinux والمزيد.

- الفريق الأزرق: ملاحظات حول استخدام Splunk SIEM، وSnort IDS، وملاحظات محلل SOC، والترميز الآمن، والاستجابة للحوادث والمزيد.

المواضيع التي يغطيها التسويق الرقمي:

- ✔محركات البحث

- ✔إعلانات غوغل

- ✔ التسويق الرقمي

المواضيع التي تمت تغطيتها في مجال إدارة تكنولوجيا المعلومات والنظام

- ✔ إدارة أنظمة Windows

- ✔ إدارة أنظمة Linux

- الويب: قواعد البيانات ووردبريس

- استكشاف الأخطاء الفنية وإصلاحها

المواضيع التي يغطيها تحليل البيانات:

- تحليل البيانات باستخدام بايثون

- تحليل البيانات باستخدام Excel

- تحليلات البيانات باستخدام منتجات IBM وGoogle.

كيف تحصل على ملاحظات الأمن السيبراني؟

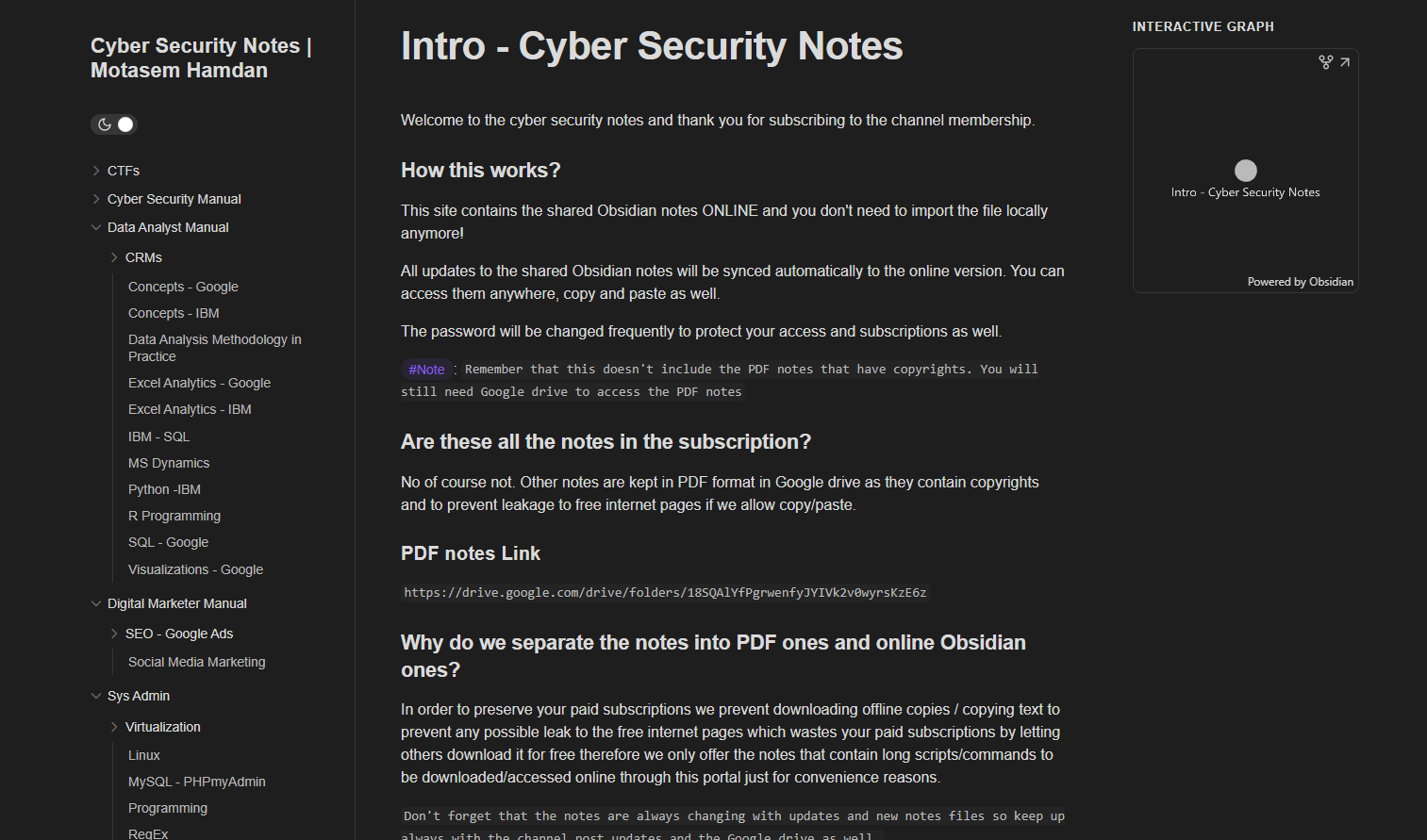

بعد الاشتراك، ستتمكن من الوصول إلى بوابة إلكترونية (سيتم إعطاؤك كلمة مرور) تحتوي على جميع الملاحظات وتخزنها. يتم تخزين بعض الملاحظات كملفات PDF في Google Drive. يمكنك أيضًا العثور على روابط هذه الملاحظات في البوابة.

فيما يلي نظرة سريعة على البوابة

كيف تحصل على ملاحظات الأمن السيبراني؟

بما أن النظام يغطي عدة مجالات، نوفر طريقتين للوصول إلى الملاحظات:

-

اشتراك شهري (10$/شهريًا):

- الوصول إلى جميع الملاحظات في جميع الفئات.

- كلمة مرور للبوابة الإلكترونية + الوصول إلى مكتبة Google Drive.

- التحديثات المنتظمة عبر النشرات الإخبارية.

- يمكن الاشتراك عبر YouTube Membership أو BuyMeACoffee.

-

شراء لمرة واحدة:

- لا توجد رسوم اشتراك.

- تنزيل الملفات المشتراة فقط.

- لا توجد تحديثات مستمرة.

-

انظر أدناه لمقارنة موجزة:

🔹 مزايا الاشتراك الشهري

- ✅ تحديثات دورية تشمل محتوى جديدًا ومواضيع محدثة.

- ✅ وصول كامل لجميع الملاحظات في الأمن السيبراني، تكنولوجيا المعلومات، والتسويق الرقمي.

🔹 شراء لمرة واحدة

- لا توجد رسوم اشتراك.

- الوصول إلى/تنزيل الكتاب الإلكتروني الذي تم شراؤه فقط.

- لا توجد تحديثات منتظمة للمحتوى.

🔹 مزايا الاشتراك الشهري

✅ وصول كامل لجميع الملاحظات في الأمن السيبراني، تكنولوجيا المعلومات، والتسويق الرقمي.

الوصول الكامل إلى ملخصات الكتب في مجالات مختلفة.

- ✅ إمكانية الوصول إلى الملاحظات في أي وقت عبر البوابة الإلكترونية.

- ✅ تحديثات دورية تشمل محتوى جديدًا ومواضيع محدثة.

- ✅ سعر منخفض: 10$/شهريًا فقط.

📌 أشياء يجب مراعاتها

- 🔹 يتم تغيير كلمة المرور للبوابة مرة واحدة شهريًا، ويتم إرسالها عبر النشرة الإخبارية.

🔹 بعض الملاحظات في Google Drive متاحة للقراءة فقط، ويمكن شراؤها بخصم خاص للأعضاء.

أسئلة شائعة

أنا مهتم فقط بمجموعة فرعية من هذه الملاحظات، كيف يمكنني الحصول عليها مقابل دفعة واحدة؟

يرجى الاطلاع على الأوراق النقدية المتاحة التي يمكن تنزيلها وشرائها مقابل دفعة واحدة من هذا الرابط

كم مرة تقوم بتحديث الملاحظات بالمحتويات الجديدة؟

يتم تحديث الملاحظات مرة واحدة على الأقل أسبوعيًا بمحتوى جديد. يتم تسليم التحديثات إما من خلال البوابة الإلكترونية أو من خلال Google Drive ويتم الإعلان عنها من خلال علامة التبويب المجتمعية في قناة Youtube إذا كنت عضوًا مشتركًا في عضوية القناة ومن خلال رسالة إخبارية عبر البريد الإلكتروني يتم إرسالها إلى جميع المشتركين.

لا أريد دفع اشتراكات شهرية، ماذا علي أن أفعل؟

أنا أكره الاشتراكات ولكن إذا كنت تريد دفعًا لمرة واحدة، يمكنك الاستكشاف من الملاحظات المتاحة من الرابط أدناه:

https://buymeacoffee.com/notescatalog/extrasلماذا لا يمكن تنزيل بعض ملاحظات PDF؟

لا يمكن تنزيل بعض ملاحظات PDF لأنها تحتوي على حقوق الطبع والنشر وبالتالي فهي متاحة للعرض عبر الإنترنت فقط.

إذا كنت ترغب في شراء كتاب ملاحظات دراسية معين، فيمكنك القيام بذلك من الرابط أدناه:

https://buymeacoffee.com/notescatalog/extras