في هذه المقالة، سنناقش الجمع بين Nmap وMetasploit معًا لإجراء فحص المنافذ وتعداد نقاط الضعف.

هناك حالات معينة لا يمكننا فيها إجراء عمليات فحص مزعجة باستخدام Nmap على هدفنا لأسباب مختلفة من بينها إجراء اختبار الصندوق الأسود لعميلك ويوجد جدار حماية أو IDS في مكانه من شأنه أن يحبط أو ينبه مسؤولي النظام بشأن ذلك عمليات فحص Nmap الخاصة بك.

لذا فإن الجمع بين اثنتين من أكثر الأدوات فعالية المستخدمة في مجال اختبار الاختراق يصبح أكثر منطقية ومعقولية بالنسبة لنا.

لنفترض أن لدينا جهاز عميل مخصص لنا لإجراء فحص المنافذ والإبلاغ عن نقاط الضعف.

البحث عن المنافذ المفتوحة على جهاز العميل باستخدام Metasploit

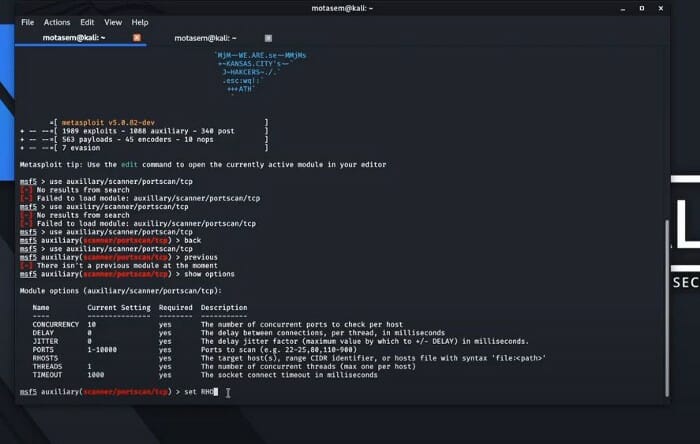

نبدأ بإطلاق Metasploit واستخدام وحدة فحص المنافذ

منظمة أطباء بلا حدود 5> استخدم المساعد/الماسح الضوئي/portscan/tcp

بعد ذلك قمنا بتعيين الخيارات لهذه الوحدة من خلال "إظهار الخيارات"

نقوم بتعيين RHOSTS باستخدام عنوان IP/IP (عناوين) IP لجهاز (أجهزة) العميل لدينا وإذا أردنا تخصيص الفحص لمنافذ معينة، فيمكننا القيام بذلك عن طريق تغيير المنافذ

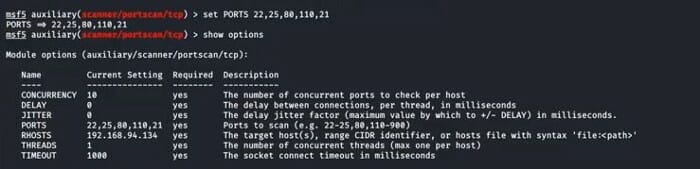

منظمة أطباء بلا حدود 5 > تعيين المنافذ 22،25،80،110،21

بعد إجراء الفحص، سيكون لدينا مخرجات تعرض المنافذ المفتوحة على جهاز العميل المستهدف الذي حددناه سابقًا.

الجمع بين Nmap وMetasploit لإجراء فحص أكثر تفصيلاً ومتعمقًا على جهاز العميل

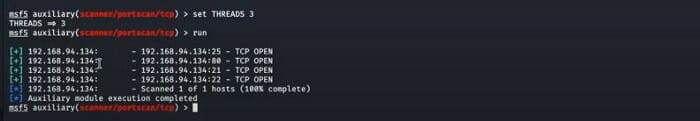

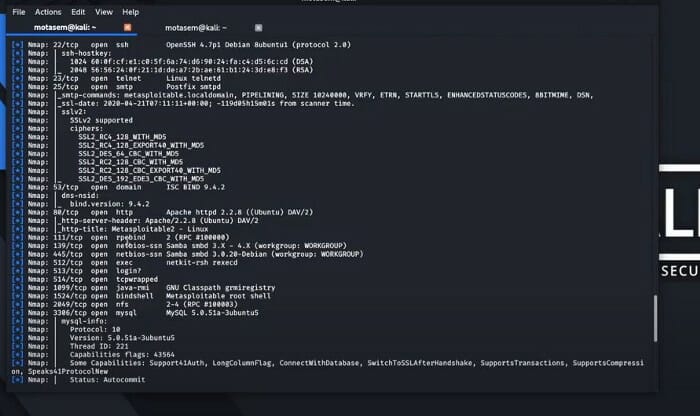

بمجرد أن نحصل على رؤية واضحة للمنافذ المفتوحة، يمكننا البدء في تعدادها لرؤية الخدمات قيد التشغيل والعثور عليها بجانب نسختها.

منظمة أطباء بلا حدود 5> db_nmap -sV -p 80,22,110,25 192.168.94.134

وهذا ما حصلنا عليه

البحث عن نقاط الضعف باستخدام Nmap وMetasploit

بمجرد أن نتمكن من العثور على المنافذ المفتوحة والخدمات المقابلة التي تعمل عليها، يمكننا مواصلة الفحص للبحث عن أرقام الإصدارات التفصيلية لكل خدمة تعمل على كل منفذ حتى نتمكن بعد ذلك من تجربة وحدات مساعدة مختلفة على Metasploit للعثور على عمليات استغلال محتملة .

منظمة أطباء بلا حدود 5> db_nmap -sV -A -p 80,22,110,25 192.168.94.134

وسوف نحصل على ما يلي

ستكون خطوتنا التالية هي استخدام Searchsploit للعثور على عمليات استغلال لإصدارات الخدمات التي اكتشفناها أو يمكننا استخدام الوحدات المساعدة المضمنة في Metasploit.

وهنا مقطع فيديو كامل