Dans cet article, nous discuterons de la combinaison de Nmap et Metasploit pour effectuer une analyse des ports et énumérer les vulnérabilités.

Il existe certains cas où nous ne pouvons pas simplement exécuter des analyses bruyantes avec Nmap sur notre cible pour diverses raisons, parmi lesquelles vous effectuez un test de boîte noire pour votre client et il existe un pare-feu ou un IDS en place qui contrecarrerait ou alerterait les administrateurs système. vos analyses Nmap.

Ainsi, la combinaison de deux des outils les plus efficaces utilisés dans le domaine des tests d’intrusion devient pour nous plus judicieuse et plausible.

Supposons qu'un ordinateur client nous soit attribué pour effectuer une analyse des ports et signaler les vulnérabilités.

Obtenir les notes du certificat OSCP

Analyse des ports ouverts sur la machine client avec Metasploit

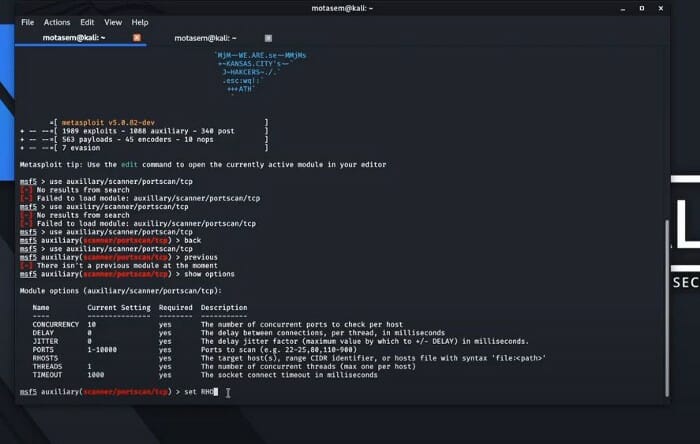

Nous commençons par lancer Metasploit et utiliser le module scanner de port

msf 5> utiliser auxiliaire/scanner/portscan/tcp

Ensuite, nous définissons les options de ce module avec « afficher les options »

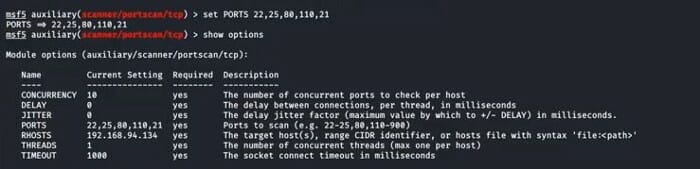

Nous définissons les RHOSTS avec les IP/IP de nos machines clientes et si nous voulons personnaliser l'analyse de ports spécifiques, nous pouvons le faire en changeant PORTS.

msf 5 > définir les PORTS 22,25,80,110,21

Après avoir exécuté l'analyse, nous aurons une sortie affichant les ports ouverts sur la machine client cible que nous avons spécifiée précédemment.

Combiner Nmap avec Metasploit pour une analyse plus détaillée et approfondie sur la machine client

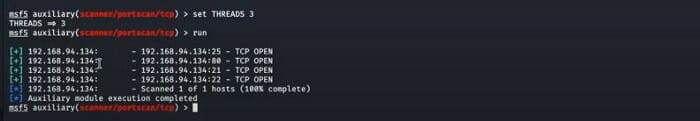

Une fois que nous avons une vision claire des ports ouverts, nous pouvons commencer à les énumérer pour voir et trouver les services en cours d'exécution à côté de leur version.

msf 5> db_nmap -sV -p 80,22,110,25 192.168.94.134

et c'est ce que nous avons obtenu

Recherche de vulnérabilités avec Nmap et Metasploit

Une fois que nous sommes en mesure de trouver les ports ouverts et les services correspondants exécutés sur eux, nous pouvons poursuivre notre analyse pour rechercher des numéros de version détaillés sur chaque service exécuté sur chaque port afin de pouvoir ensuite essayer différents modules auxiliaires sur Metasploit pour trouver des exploits possibles. .

msf 5> db_nmap -sV -A -p 80,22,110,25 192.168.94.134

et nous obtiendrions ce qui suit

Notre prochaine étape serait d'utiliser Searchsploit pour trouver des exploits pour les versions des services que nous avons découvertes ou nous pouvons utiliser les modules auxiliaires intégrés à Metasploit.

et voici une présentation vidéo complète