In questo articolo, discuteremo della combinazione di Nmap e Metasploit per eseguire la scansione delle porte ed enumerare le vulnerabilità.

Ci sono alcuni casi in cui non possiamo semplicemente eseguire scansioni rumorose con Nmap sul nostro target a causa di vari motivi tra cui l'esecuzione di un test della scatola nera per il tuo client e la presenza di un firewall o IDS in atto che potrebbe ostacolare o avvisare gli amministratori di sistema di la tua scansione Nmap.

Quindi combinare due degli strumenti più efficaci utilizzati nell’arena dei penetration test diventa per noi più sensato e plausibile.

Supponiamo di avere una macchina client assegnata per eseguire la scansione delle porte e segnalare le vulnerabilità.

Ottieni le note sul certificato OSCP

Scansione delle porte aperte sul computer client con Metasploit

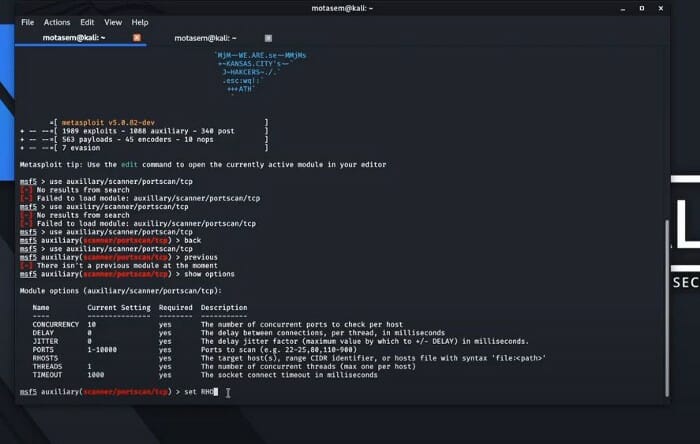

Iniziamo con l'avvio di Metasploit e l'utilizzo del modulo port scanner

msf 5> usa ausiliario/scanner/portscan/tcp

Successivamente impostiamo le opzioni per questo modulo con 'mostra opzioni'

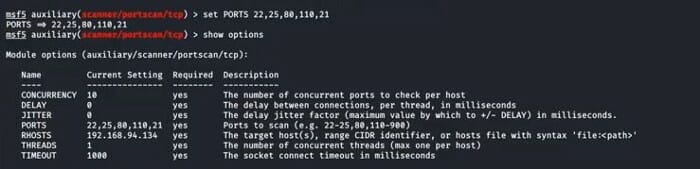

Impostiamo i RHOSTS con l'IP/gli IP delle nostre macchine client e se vogliamo personalizzare la scansione per porte specifiche possiamo farlo modificando PORTE

msf 5 >imposta PORTE 22,25,80,110,21

Dopo aver eseguito la scansione, avremo un output che mostrerà le porte aperte sul computer client di destinazione specificato in precedenza.

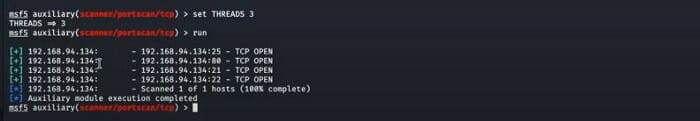

Combinazione di Nmap con Metasploit per una scansione più dettagliata e approfondita sul computer client

Una volta ottenuta una visione chiara delle porte aperte, possiamo iniziare a enumerarle per vedere e trovare i servizi in esecuzione insieme alla loro versione.

msf 5> db_nmap -sV -p 80,22,110,25 192.168.94.134

e questo è ciò che abbiamo ottenuto

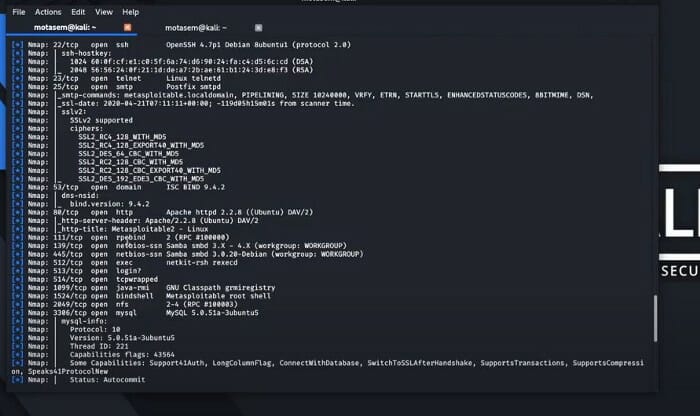

Scansione delle vulnerabilità con Nmap e Metasploit

Una volta trovate le porte aperte e i servizi corrispondenti in esecuzione su di esse, possiamo continuare la nostra scansione per cercare i numeri di versione dettagliati su ogni servizio in esecuzione su ciascuna porta in modo da poter provare diversi moduli ausiliari su Metasploit per trovare possibili exploit .

msf 5> db_nmap -sV -A -p 80,22,110,25 192.168.94.134

e otterremmo quanto segue

Il nostro prossimo passo sarebbe utilizzare Searchsploit per trovare exploit per le versioni dei servizi che abbiamo scoperto oppure possiamo utilizzare i moduli ausiliari integrati in Metasploit.

ed ecco un video tutorial completo