In diesem Artikel besprechen wir die Kombination von Nmap und Metasploit, um Port-Scans durchzuführen und Schwachstellen aufzulisten.

In bestimmten Fällen können wir aus verschiedenen Gründen nicht einfach mit Nmap laute Scans auf unserem Ziel ausführen. Beispielsweise führen Sie einen Blackbox-Test für Ihren Client durch, und es ist eine Firewall oder ein IDS vorhanden, die Ihre Nmap-Scans vereiteln oder Systemadministratoren davor warnen würden.

Daher erscheint uns die Kombination zweier der wirksamsten Werkzeuge im Bereich Penetrationstests sinnvoller und plausibler.

Nehmen wir an, dass uns ein Client-Computer zugewiesen wurde, der Port-Scans durchführt und Schwachstellen meldet.

Holen Sie sich Hinweise zum OSCP-Zertifikat

Mit Metasploit nach offenen Ports auf dem Client-Rechner suchen

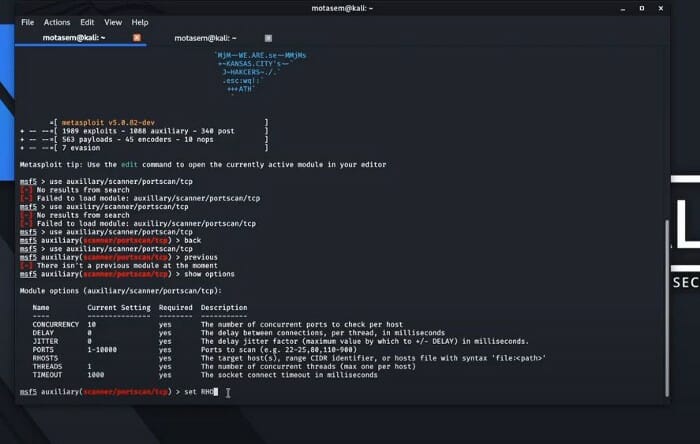

Wir starten zunächst Metasploit und verwenden das Port-Scanner-Modul

msf 5> Hilfsprogramme/Scanner/Portscan/TCP verwenden

Als nächstes legen wir die Optionen für dieses Modul mit 'Optionen anzeigen' fest.

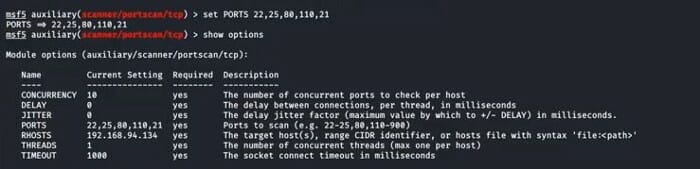

Wir setzen die RHOSTS mit der/den IP(s) unserer Client-Rechner und wenn wir den Scan für bestimmte Ports anpassen möchten, können wir das tun, indem wir PORTS ändern

msf 5 >Ports 22,25,80,110,21 festlegen

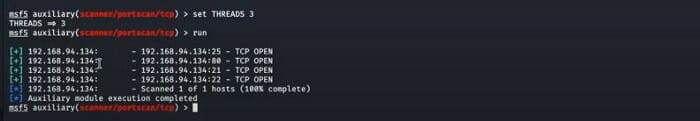

Nach dem Ausführen des Scans erhalten wir eine Ausgabe, die die offenen Ports auf dem zuvor angegebenen Zielclientcomputer anzeigt.

Kombination von Nmap mit Metasploit für einen detaillierteren und gründlicheren Scan auf dem Client-Rechner

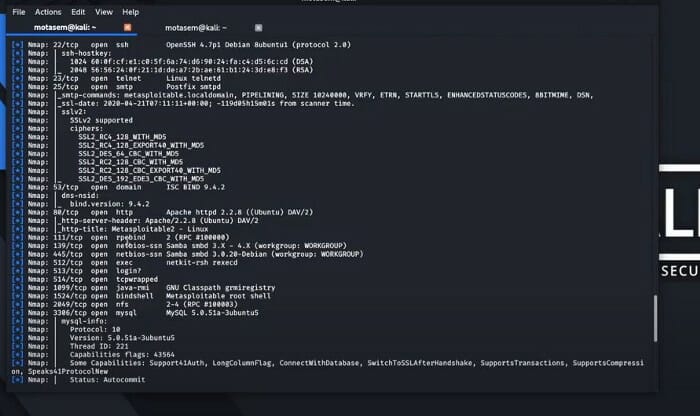

Sobald wir einen klaren Überblick über die offenen Ports haben, können wir mit deren Aufzählung beginnen, um die laufenden Dienste und ihre Version anzuzeigen und zu finden.

msf 5> db_nmap -sV -p 80,22,110,25 192.168.94.134

und das ist, was wir bekommen haben

Mit Nmap und Metasploit nach Schwachstellen suchen

Sobald wir die offenen Ports und die entsprechenden darauf laufenden Dienste finden können, können wir mit unserem Scan fortfahren und nach detaillierten Versionsnummern für alle auf jedem Port laufenden Dienste suchen. Anschließend können wir verschiedene Hilfsmodule auf Metasploit ausprobieren, um mögliche Exploits zu finden.

msf 5> db_nmap -sV -A -p 80,22,110,25 192.168.94.134

und wir würden folgendes bekommen

Unser nächster Schritt wäre, mit Searchsploit Exploits für die von uns entdeckten Dienstversionen zu finden, oder wir können die in Metasploit integrierten Hilfsmodule verwenden.

und hier ist eine komplette Video-Komplettlösung